„Papierowe” wdrożenie RODO

Innymi słowy „kwitologia stosowana”. RODO w minimalnym stopniu określa, jak należy zapewnić zgodność procesów przetwarzania danych osobowych z prawem. Dane mają być pozyskiwane, a następnie dalej wykorzystywane w legalnym celu oraz w minimalnym, niezbędnym do osiągniecia tego celu zakresie, a po jego osiągnięciu – usunięte. Przez czas „posiadania” danych administrator (a także podmiot przetwarzający dane na zlecenie administratora) musi realizować różne prawa osób, których dane przetwarza. Wydaje się to łatwe? Otóż okazuje się, że nie jest. z czego to wynika? Akurat odpowiedź na to pytanie jest prosta – z niezrozumienia idei RODO albo innymi słowy spiritus movens rozporządzenia. RODO nie jest po to, aby uprzykrzyć życie – i tak już uciemiężonym nadmiarem regulacji – przedsiębiorcom. Ma ono chronić osoby fizyczne przed wolną amerykanką w zakresie przetwarzania danych. Ma sprawić, że jako pracownicy, klienci czy dostawcy innego podmiotu będziemy mieć pewność, że nasze dane są przetwarzane w sposób celowy i rzetelny, a my mamy zapewnioną nad tym jakąś kontrolę. Niestety w praktyce wdrożenie RODO niepokojąco często sprowadza się do formalnego przyjęcia procedur, które na papierze wyglądają wręcz wzorowo, w praktyce zaś nie są stosowane czy nawet znane. Tymczasem same procedury nie pomogą, jeśli w wyniku braku ich stosowania dojdzie do naruszenia ochrony danych, a w toku kontroli organ nadzorczy uzna, że – teoretycznie istniejące – procedury nie zadziałały.

Co zrobić, aby uniknąć „papierowego” wdrożenia? Zmienić perspektywę. Zamiast standardowego podejścia sprowadzającego się do szybkiego odhaczenia wdrożenia RODO postawmy się na miejscu niezależnego, bezstronnego audytora, który sprawdza, czy nasze procedury działają. Osoba spoza organizacji obiektywnie oceni wdrożenie i rzetelnie wypunktuje, co nie działa. W ramach organizacji nasza własna ocena wprowadzonych procedur jest bowiem obarczona ryzykiem braku obiektywizmu z uwagi na fakt, że opiniujemy pracę swoją i swoich współpracowników. Dlatego rekomendujemy rozważenie skorzystania z usług niezależnych fachowców.

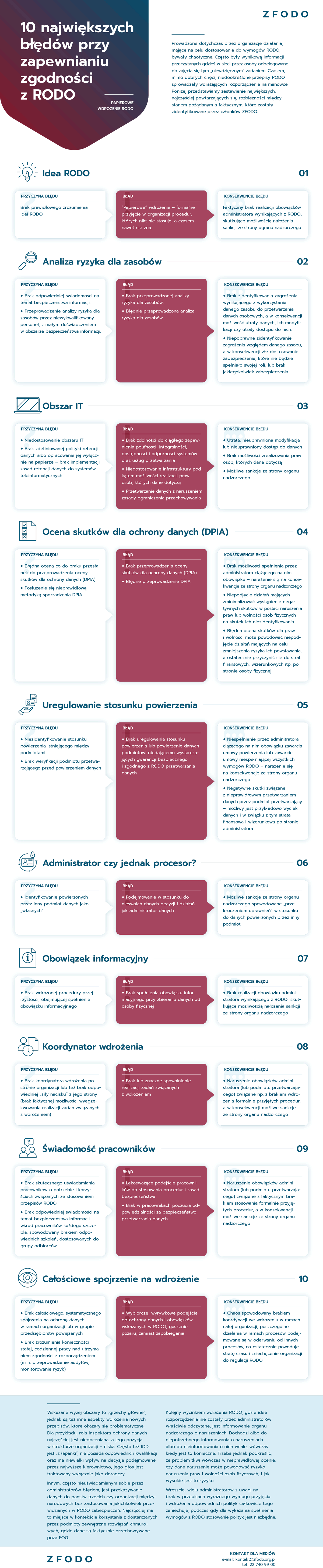

Brak analizy ryzyka dla zasobów albo błędne jej przeprowadzenie

Kolejnym grzechem głównym jest niezidentyfikowanie w ogóle albo niepoprawne zidentyfikowanie zagrożeń wynikających z wykorzystania danego zasobu do przetwarzania danych osobowych (komputer, program komputerowy, nośnik danych itp.), czego konsekwencją jest niezastosowanie właściwych zabezpieczeń, mających chronić przed potencjalną utratą danych, ich modyfikacją czy utratą do nich dostępu. Neutralne pod względem technologicznym RODO nie daje bowiem jasnych wskazówek, jak fizycznie zabezpieczyć dane. Stąd jeśli sami nie wykażemy się odpowiednim poziomem wiedzy (a czasem wręcz wyobraźni) w tym zakresie, łatwiej później o szkodę w danych. o tym, jak przeprowadzić taką analizę, piszemy w artykule: „Analiza ryzyka dla zasobów przetwarzających dane osobowe”.

Niedostosowanie obszaru IT

W obszarze IT kluczową kwestią jest zdolność do ciągłego zapewnienia poufności (dostępu tylko dla osób upoważnionych), integralności (wykluczenie możliwości wprowadzenia nieautoryzowanych zmian), dostępności (bez przerw mogących uniemożliwić np. realizację sprzedaży) i odporności (np. na ataki hackerskie) systemów oraz usług przetwarzania. Niestety zapewnienie tego wymaga nie tylko poniesienia nakładów finansowych na początku, lecz także utrzymania infrastruktury i stworzenia odpowiednich procedur gwarantujących, że obszar IT będzie bez przerwy tworzyć bezpieczną przystań dla danych osobowych. Przez brak odpowiednich zabezpieczeń administrator danych może bowiem ponieść stratę finansową, o czym boleśnie przekonała się spółka Morele.net.

Oprócz zapewnienia samego bezpieczeństwa danych systemy IT muszą zapewnić realizację praw osób, których dane dotyczą. Klasycznym przykładem jest żądanie usunięcia danych osobowych. Nierzadko się zdarza, że w większych organizacjach dane osobowe znajdują się w różnych systemach i bazach, a samo ich wyszukanie stanowi ogromną trudność. Nawet kiedy już wyszukamy dane, może się okazać, że z jakiegoś powodu nie da się usunąć wszystkich informacji o osobie fizycznej. Może się też zdarzyć, że nie mamy możliwości wyszukania wszystkich rekordów z danego okresu tak, żeby sprawnie usunąć dane wszystkich klientów, co do których minął już okres zgodnego z prawem przechowywania danych.

Zasady retencji danych powinny być nie tylko opracowane na papierze, lecz także zaimplementowane do systemów. W praktyce będzie się to sprowadzać np. do wprowadzenia do systemu alertów pojawiających się w momencie, gdy dany rekord widnieje w bazie od ustalonego z góry czasu, tak aby można było je usunąć – po przeprowadzeniu dodatkowej analizy, czy minął już okres dozwolonego przechowywania danych. Więcej o funkcjonalności systemów IT można dowiedzieć się na naszych szkoleniach.

Ocena skutków dla ochrony danych (ang. DPIA) – przeprowadzona niewłaściwie albo jej brak

Wymóg wskazany w RODO wydaje się jasny. Rozporządzenie mówi, że jeżeli dany rodzaj przetwarzania – w szczególności z użyciem nowych technologii – ze względu na swój charakter, zakres, kontekst i cele z dużym prawdopodobieństwem może powodować wysokie ryzyko naruszenia praw lub wolności osób fizycznych, administrator przed rozpoczęciem przetwarzania dokonuje oceny skutków planowanych operacji przetwarzania dla ochrony danych osobowych. W praktyce ocena, kiedy takie ryzyko dla osób fizycznych zachodzi, sprawia problemy. Przecież zawsze może stać się coś złego, na co nie mamy wpływu. Pewną pomocą może być wykaz operacji wymagających oceny skutków dla ochrony danych, opublikowany przez Prezesa Urzędu Ochrony Danych Osobowych (UODO). Na przykład musimy dokonać DPIA, kiedy używamy systemów monitorowania czasu pracy pracowników oraz przepływu informacji w wykorzystywanych przez nich narzędziach (poczty elektronicznej, Internetu).

Jeszcze więcej kłopotów sprawia właściwe przeprowadzenie oceny skutków. Nie zawsze łatwo przewidzieć możliwe negatywne skutki dotykające osób fizycznych, ponieważ liczba potencjalnych scenariuszy związanych z wyciekiem czy utratą danych jest nieskończona. Co można zrobić z nielegalnie uzyskanym adresem mailowym, niezawierającym imienia i nazwiska? Wydawałoby się, że niewiele. Jednak jeśli się okaże, że portal randkowy umożliwia sprawdzenie po adresie mailowym, czy dana osoba założyła w nim konto, skutki dla ochrony danych stają się już wręcz namacalne. Jak prawidłowo dokonać oceny skutków, można się dowiedzieć z wytycznych Grupy Roboczej Art. 29, a także na naszych szkoleniach, dotyczących jednocześnie DPIA i wspomnianej wyżej analizy ryzyka, które powinny być dokonywane łącznie. Dodatkowo udostępniamy bezpłatny formularz ułatwiający przeprowadzenie oceny we własnym zakresie.

Nieprzeprowadzenie DPIA albo błędne jej przeprowadzenie może spowodować straty nie tylko dla osób fizycznych, lecz także dla administratora. Często duże incydenty związane z wyciekami są nagłaśniane w mediach, a to nie przekłada się pozytywnie na postrzeganie firmy, w której doszło do wycieku, szczególnie jeśli zdarzenie dotyczy danych „wrażliwych”. o tym, że przeprowadzenie właściwej oceny skutków dla ochrony danych jest ważne, można się przekonać, śledząc decyzje Prezesa UODO, w których poruszane są te kwestie (https://uodo.gov.pl/pl/p/decyzje -> check-box z lewej: „Ocena skutków przetwarzania dla ochrony danych”).

Stosunek powierzenia – dlaczego nie zawsze panujemy nad tym, komu przekazujemy dane

Pozyskane przez administratora dane rzadko kiedy w ogóle nie wypływają na zewnątrz i są przetwarzane jedynie we własnym zakresie. Bardzo często firmy nie zdają sobie sprawy, że rozwiązania chmurowe, nawet bezpłatne, jak np. Dysk Google, powodują de facto powierzenie przetwarzania danych dostawcy takich usług. Nawet gdy dane są przechowywane w systemie dostarczonym przez firmę, która ma mieć jedynie okazjonalny dostęp do „naszych” danych (podczas konserwacji czy naprawiania usterek), i tak dochodzi do powierzenia jej przetwarzania danych i konieczności zawarcia z nią umowy powierzenia. Na marginesie warto wspomnieć, że ewentualnych zapisów o powierzeniu przetwarzania danych trzeba szukać w regulaminach dostawców usług. Może się bowiem okazać, że administrator, kupując usługę, przy okazji zawarł z jej dostawcą umowę powierzenia przetwarzania.

Takich błędów stosunkowo łatwo jednak uniknąć. Wystarczy po prostu stworzyć zestawienie wszystkich podmiotów, które mają dostęp do danych pozyskanych przez administratora, a następnie ustalić, na jakiej podstawie prawnej mają one dostęp do tych danych i jaka jest ich rola w przetwarzaniu danych – czy są podmiotami przetwarzającymi jedynie na czyjeś polecenie, czy samodzielnymi administratorami. Gotowy wzór umowy powierzenia udostępniamy w artykule: „Umowa powierzenia przetwarzania danych osobowych zgodna z RODO”.

Kwestie fundamentalne – kto jest kim? O trudnościach związanych z ustaleniem statusu administratora/podmiotu przetwarzającego

Niemalże wszystkie obowiązki nałożone przez RODO dotyczą administratorów danych. Mimo to wiele podmiotów błędnie uznaje przetwarzane dane za „własne”, podczas gdy w istocie dokonuje operacji na danych wyłącznie na czyjeś polecenie. Jak wskazuje Grupa Robocza Art. 29 w opinii w sprawie pojęć „administrator danych” i „przetwarzający”: „pojęcie administratora danych jest pojęciem funkcjonalnym, mającym na celu przypisanie obowiązków tam, gdzie występuje faktyczny wpływ, a zatem raczej w oparciu o analizę okoliczności faktycznych niż o analizę formalną. Określenie kontroli może zatem wymagać niekiedy szczegółowej i długiej analizy. Co więcej, sam fakt określania przez kogoś sposobu przetwarzania danych osobowych może kwalifikować go jako administratora danych, chociaż taka kwalifikacja powstaje poza zakresem stosunku umownego lub jest wyraźnie wykluczona w umowie”.

Zgodnie z RODO to administrator określa cele i sposoby przetwarzania danych. Czasem jednak mamy do czynienia z sytuacją, gdy – choć cele przetwarzania określa administrator – to podmiot przetwarzający wskazuje sposoby przetwarzania w tak dalece idącym zakresie (np. stosuje do przetwarzania specyficzne narzędzia, których sposób działania zna tylko on), że należałoby go uznać za administratora. W razie kontroli organ nadzorczy będzie zawsze samodzielnie ustalał role konkretnych podmiotów w przetwarzaniu danych, a zapisy umowne będą miały charakter pomocniczy. Od ustalenia roli podmiotu w przetwarzaniu zależy, na kogo zostanie nałożona kara.

Obowiązek informacyjny wynikający z RODO – ciągle nie jest priorytetem

Zasada działania jest prosta: pozyskujemy dane i jednocześnie spełniamy obowiązek informacyjny. To podstawowy, kluczowy obowiązek administratora. Osoba fizyczna musi wiedzieć, co dzieje się z jej danymi, i sprawować nad tym kontrolę. Brak realizacji obowiązku informacyjnego może skutkować karą w wysokości do 20 000 000 euro, a w przypadku przedsiębiorstwa – w wysokości do 4% jego całkowitego rocznego światowego obrotu. Dość wspomnieć, że pierwsza kara nałożona przez Prezesa UODO po rozpoczęciu stosowania RODO była związana właśnie z niedopełnieniem tego obowiązku.

Tego błędu również łatwo uniknąć. W ramach organizacji najważniejsze jest to, żeby skrupulatnie zidentyfikować moment wpływu danych do administratora i przy każdym takim wpływie zapewnić przekazanie informacji z art. 13 bądź art. 14 RODO, o ile nie przekazano ich wcześniej. Administrator może też umownie scedować techniczną czynność przekazania klauzuli informacyjnej na podmiot przetwarzający dane w jego imieniu, w sytuacji gdy to właśnie ten podmiot jako pierwszy ma styczność z danymi.

Na temat realizacji obowiązku informacyjnego więcej można dowiedzieć się z naszego artykułu: „Obowiązek informacyjny w świetle pierwszej kary PUODO”, a wzorcowa klauzula informacyjna dostępna jest w artykule: „Klauzule RODO”.

Przede wszystkim trzeba jednak stworzyć procedurę – obowiązek informacyjny nie może być spełniany ad hoc. W większych firmach bez ustalenia jasnych zasad po prostu nie da się tego zrobić prawidłowo.

Koordynator – nie zawsze właściwa osoba na właściwym miejscu

W naszej ocenie największa bolączka przy wdrażaniu RODO to nie tylko brak w organizacji osoby, która panowałaby nad całokształtem działań dostosowawczych, lecz także – co ważniejsze – brak osoby, która faktycznie będzie w stanie egzekwować od poszczególnych „właścicieli” procesów przetwarzania danych realizację zadań niezbędnych do zapewnienia zgodności z prawem. W wielu firmach do spraw związanych z RODO zostaje oddelegowana przypadkowa osoba, niezajmująca w hierarchii wysokiego stanowiska, która nie ma posłuchu wśród innych. Oprócz tego w ramach działań dostosowawczych niejednokrotnie trzeba podejmować decyzje na najwyższym szczeblu (np. co do zakupu kosztownych rozwiązań informatycznych), ale nawet dla samego zainicjowania takich działań niezbędna bywa odpowiednia siła przebicia, którą powinien wykazać się koordynator wdrożenia. Wewnętrznemu koordynatorowi wdrożenia na pewno łatwiej będzie podejmować działania, jeżeli uzyska od niezależnych audytorów wsparcie w postaci rekomendacji zewnętrznych co do wprowadzenia konkretnych zmian. W tym zakresie szczególnie polecamy usługę przejęcia funkcji inspektora ochrony danych, który będzie na bieżąco wskazywać pożądane kierunki zmian.

Świadomość pracowników – niestety kuleje

Slogan mówi, że system bezpieczeństwa jest tak silny, jak jego najsłabsze ogniwo. Nie przesądzając ostatecznie, czy jest nim właśnie człowiek, nie da się zaprzeczyć, że teoretycznie najlepszy (najdroższy) system informatyczny nie pomoże, jeśli naruszenie ochrony danych będzie spowodowane błędem pracownika. Zasada ta działa również w drugą stronę – skomplikowane, zaawansowane rozwiązania techniczne mogą być zbędne, jeżeli wiedza i świadomość pracowników są na bardzo wysokim poziomie, a stosunek do ochrony danych jest poważny. Sam brak świadomości na temat wagi ochrony danych osobowych prowadzi zaś do lekceważącego podejścia do obowiązujących procedur oraz braku poczucia odpowiedzialności za bezpieczeństwo przetwarzanych danych. a stąd już krótka droga do nieszczęścia, czyli naruszenia ochrony danych. Jak można temu zaradzić? Szkolić, szkolić i jeszcze raz szkolić. Ponieważ pracowników chętnych do samodzielnego pogłębiania wiedzy na temat ochrony danych osobowych raczej ze świecą szukać, oferujemy szeroką gamę szkoleń – co najważniejsze – dostosowanych do różnych branż i odbywających się w różnych formach.

Całościowe spojrzenie na wdrożenie – dlaczego tak trudno coś zobaczyć z lotu ptaka

Ochrona danych osobowych to swoisty system naczyń połączonych, co jest szczególnie widoczne w przypadku grup kapitałowych. Jeśli jako administrator danych nie stworzymy globalnej procedury spełniania obowiązku informacyjnego, a jedynie będziemy przedstawiać klauzulę informacyjną tym, którzy się tego domagają albo straszą złożeniem skargi do organu nadzorczego, prędzej czy później brak takiej procedury się na nas zemści. Niestety nie da się dostosować organizacji do wymogów przepisów o ochronie danych osobowych raz na zawsze. Zmieniające się otoczenie prawne, a także techniczne aspekty związane z przetwarzaniem danych wymagają ciągłego trzymania ręki na pulsie oraz systematycznej pracy nad utrzymaniem zgodności, polegającej m.in. na przeprowadzaniu regularnych audytów czy monitorowaniu ryzyk. Jak słusznie wskazał ZFODO, dostosowanie do wymogów nie może sprowadzać się do gaszenia pożarów ani liczenia na to, że „jakoś to będzie”. W momencie gdy dojdzie do naruszenia ochrony danych, może być już za późno na podjęcie działań zaradczych, a strata wizerunkowa czy finansowa firmy – nie do nadrobienia.

Przywoływany przez ZFODO chaos spowodowany brakiem koordynacji we wdrożeniu w całej organizacji oraz podejmowanie poszczególnych działań w ramach procesów w oderwaniu od innych procesów stanowią ogromne przeszkody w sprawnym dostosowaniu firmy do przepisów RODO. Powodują niepotrzebną stratę czasu i zniechęcenie, którego można by uniknąć, właściwie planując i koordynując działania.