Badanie due diligence i jego uczestnicy

Z punktu widzenia spółek kapitałowych niezwykle istotną kwestią jest możliwość przejęcia innej spółki. Na rynku może dojść do różnego rodzaju transakcji, np. jedna spółka dokonuje przejęcia drugiej przez nabycie większościowego udziału w kapitale zakładowym (share deal), nabycie zorganizowanej części przedsiębiorstwa (asset deal) lub dochodzi do połączenia spółek przez nabycie majątku jednej spółki w zamian za wydanie udziałów wspólnikom spółki przejmowanej (łączenie przez przejęcie) albo połączenia przez utworzenie nowej spółki. Transakcje te niejednokrotnie poprzedza badanie potencjalnej inwestycji nazywane badaniem due diligence (należyta staranność).

Due diligence to zatem kompleksowe badanie spółki nabywanej (sprzedawcy) przez spółkę podejmującą się inwestycji (kupującego), polegające na zebraniu i potwierdzeniu informacji istotnych z punktu widzenia uczestników transakcji. Badanie takie może mieć charakter audytu prawnego i finansowego, podczas którego bada się stan prawny spółki (od spraw korporacyjnych po kwestie prawno-środowiskowe, a także danych osobowych) oraz kwestie finansowe (prawidłowość prowadzenia ksiąg rachunkowych, sprawozdawczość finansowa, ryzyka podatkowe).

Due diligence zwykle jest przeprowadzane przez profesjonalny podmiot. Nierzadko zdarza się, że jest to wyspecjalizowana kancelaria prawna lub jej dział. W audyt jednak zaangażowane mogą być także inne podmioty: informatycy, księgowi, doradcy podatkowi, rzecznicy patentowi, analitycy finansowi etc.

W praktyce, w celu udostępnienia dokumentacji kupującemu/audytorowi korzysta się z rozwiązań typu virtual data room (VDR), które pozwalają na udostępnianie dokumentów podmiotom przeprowadzającym badanie oraz – jeśli pochodzą od zaufanych dostawców i są prawidłowo skonfigurowane – mogą zapewnić poufność informacji oraz kontrolę nad ich udostępnianiem.

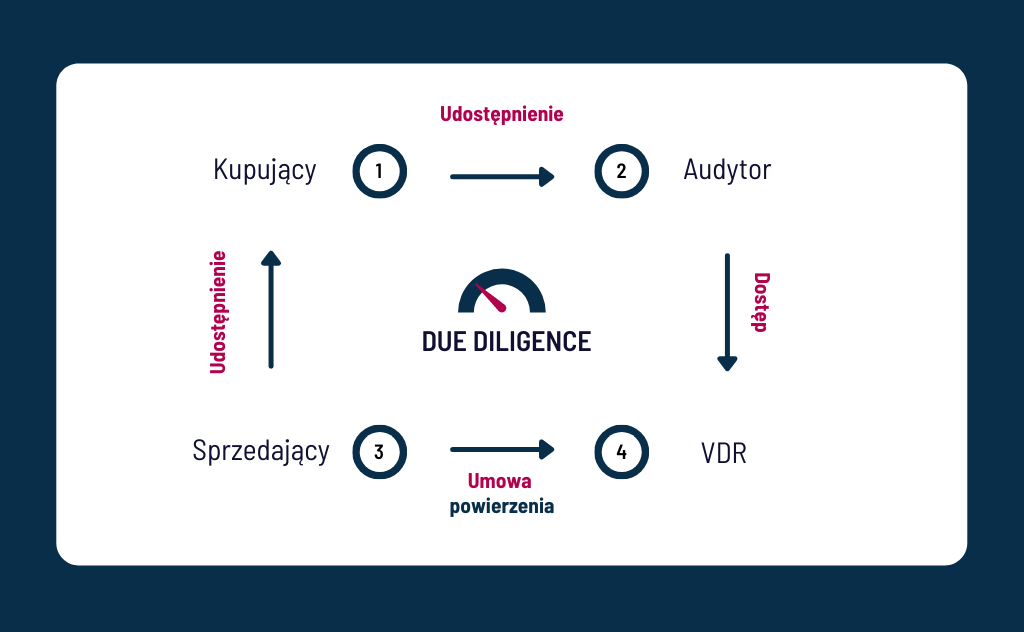

Z powyższego wynika, że proces due diligence wymaga dostępu do bogatego zasobu dokumentów i informacji (dokumenty pracownicze, decyzje administracyjne, dokumenty księgowe, polityki i procedury, faktury, umowy etc.). Co więcej, można wskazać wiele podmiotów zaangażowanych w ten proces. Dla uproszczenia będę ich określał w następujących sposób:

- Kupujący – np. inwestor, podmiot przejmujący etc.,

- Sprzedający – spółka, poszukująca inwestora, podmiot przejmowany etc.,

- Audytor – profesjonalny podmiot dokonujący due diligence w imieniu Kupującego,

- VDR – dostawca virtual data room.

Implikacje dla due diligence wynikające z prawa ochrony danych osobowych

Z punktu widzenia prawa ochrony danych osobowych kwestie badań due diligence mają dwa główne aspekty: organizacja samego badania i bezpieczeństwo danych osobowych w jego toku oraz badanie systemu ochrony danych przez Kupującego (np. przejmującego) u Sprzedającego (np. spółki przejmowanej).

Organizacja badania z punktu widzenia RODO

Na etapie przygotowania do badania należy pamiętać przede wszystkim o zasadach ochrony danych w fazie projektowania (privacy by design) oraz o domyślnej ochronie danych (privacy by default), które narzucają na administratorów obowiązek takiego projektowania procesu i wdrażania takich środków technicznych i organizacyjnych (np. pseudonimizacja), aby skutecznie były realizowane zasady ochrony danych (np. minimalizacja), wymogi stawiane przez RODO i prawa osób, których dane dotyczą.

Mając powyższe na uwadze, należy wskazać, że w pierwszej kolejności należy ustalić podstawy prawne przetwarzania i role wszystkich zaangażowanych podmiotów w całym procesie.

W praktyce mogą powstać różne konfiguracje podmiotów i przepływów danych. W moim artykule przedstawię poniższy przypadek: Kupujący zawiera ze Sprzedającym wstępne porozumienie w zakresie ewentualnego nabycia większości udziałów w spółce. Po podpisaniu listu intencyjnego/NDA/regulaminu due diligence Kupujący zawiera umowę z Audytorem. Następnie Sprzedający zawiera umowę o usługę VDR i udostępnia w niej zażądane wcześniej dokumenty. Po przeprowadzeniu audytu Audytor i Kupujący tracą uprawnienia dostępowe, a dokumenty ulegają usunięciu.

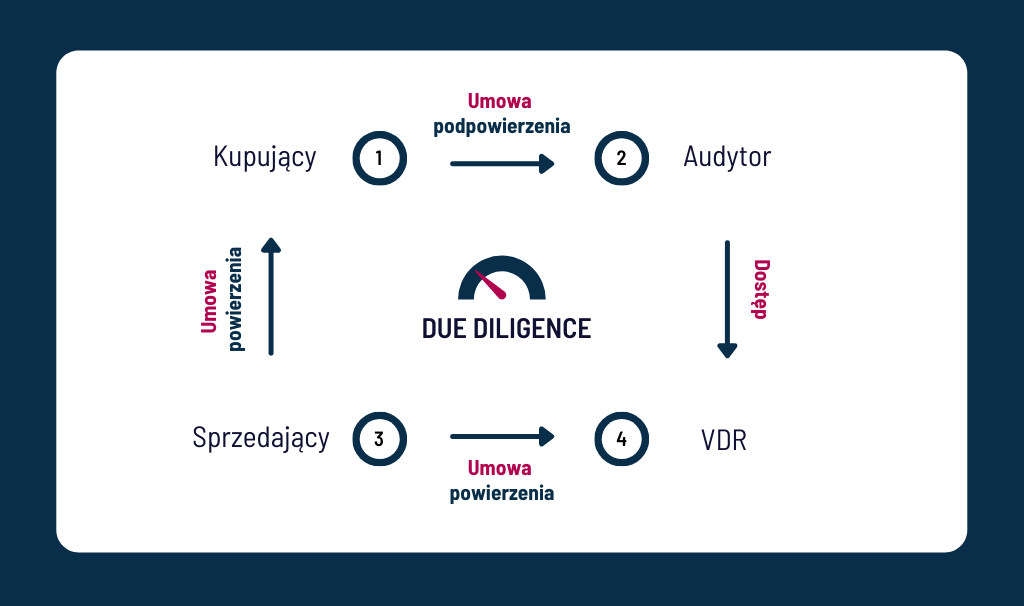

W praktyce powyższa relacja może przybrać dwie konfiguracje, w których:

- Kupujący jest osobnym administratorem danych osobowych, a Audytor podmiotem przetwarzającym (przy założeniu, że nie jest to kancelaria prawna, związana tajemnicą zawodową);

- Kupujący jest podmiotem przetwarzającym, a Audytor jest dalszym podmiotem przetwarzających (tzw. podprocesor).

W pierwszej konfiguracji Sprzedający jak i Kupujący będą osobnymi administratorami, gdyż każdy z nich będzie decydował o celach i sposobach przetwarzania. Nie ulega wątpliwości, że Sprzedający jest pierwotnym administratorem danych osobowych przetwarzanych w jego organizacji: danych pracowników, danych zawartych w różnego rodzaju dokumentach handlowych i księgowych etc. Następnie to Sprzedający podejmuje decyzje o udostępnieniu tych danych na podstawie swojego prawnie uzasadnionego interesu. W momencie udostępnienia danych – poprzez VDR – drugim administratorem zostaje Kupujący (nie będzie to relacja współadministrowania). Kupujący jako osobny administrator będzie miał pełną swobodę w ustalaniu celów i środków przetwarzania danych osobowych, jakkolwiek jest też obarczony obowiązkami administratora wynikającymi z RODO, np. obowiązkiem informacyjnym wobec osób, których dane dotyczą. Co więcej, po zakończeniu procesu badania due diligence prawnie uzasadniony interes Kupującego straci moc jako podstawa prawna przetwarzania.

Istotną zmienną we wskazanym przeze mnie na wstępie scenariuszu jest sytuacja, kiedy Audytorem będzie profesjonalny podmiot podlegający szczególnym regulacjom jak np. kancelaria prawna, która z racji konieczności zapewnienia możliwości świadczenia pomocy prawnej zgodnie z ustawami regulującymi wykonywanie danego zawodu prawniczego (włącznie z tajemnicą zawodową i okresami retencji danych) oraz kodeksami etyki zawodowej będzie osobnym administratorem danych osobowych.

Poniżej diagram konfiguracji z trzema administratorami:

W relacji ADO-ADO co do zasady podstawą przetwarzania danych przez Kupującego jest art. 6 ust. 1 lit. f RODO, jakkolwiek należy pamiętać, że prawnie uzasadniony interes nie służy do legalizacji każdego przetwarzania, w sytuacji kiedy inne litery art. 6 ust. 1 RODO nie mają zastosowania; podstawa ta nie jest wytrychem, lecz kluczem, który musi mieścić się w ramach przesłanek prawnie uzasadnionego interesu, na które składają się następujące elementy:

- ADO (tu: Kupujący) realizuje prawnie uzasadniony interes (tutaj: poznanie i potwierdzenie wszystkich faktów mających wpływ na interesy kupującego w danej transakcji);

- przetwarzane musi być niezbędne w celu realizacji danego prawnie uzasadnionego interesu (większość danych osobowych zawartych w umowach, fakturach, dokumentacji pracowniczej etc. może się okazać zbędna);

- nadrzędne nie są interesy lub podstawowe prawa i wolności osoby, której dane dotyczą (test równowagi).

Administrator powinien brać pod uwagę intensywność ingerencji w prawa i wolności osoby, jej właściwości, jak np. wiek. Pod uwagę powinny być wzięte rozsądne przesłanki osoby, której dane dotyczą, aby spodziewać się, że może nastąpić przetwarzanie w danym celu.

Jeśli balans interesów przeważa po stronie podmiotu danych, administrator chcący kontynuować przetwarzanie powinien wdrożyć adekwatne środki techniczne i organizacyjne, aby odwrócić balans interesów na swoją korzyść, np. za pomocą pseudonimizacji lub anonimizacji.

A zatem relacja ADO – ADO wiąże się nie tylko z problemami związanymi z informowaniem osób, których dane dotyczą, ale także z określeniem podstawy prawnej przetwarzania w zakresie przesłanek z art. 6 ust. 1 lit. f w związku z motywem 47 RODO.

Ponadto strony mają pełną swobodę w zakresie ustalenia wzajemnych zobowiązań umownych.

Wydaje się zatem, że jest możliwe takie zaprojektowanie badania due diligence, w którym faktycznie (w zakresie informacji udostępnianych przez Sprzedającego) dojdzie do relacji ADO-PP, co w przypadku podmiotów, które nie są objęte tajemnicą zawodową będzie skutkowało brakiem szczególnych obowiązków wobec osób, których dane dotyczą.

W rezultacie, przy prawidłowym określeniu przedmiotu i zakresu powierzenia w stosownych umowach oraz konfiguracji stosowanych narzędzi, a także odpowiedniego zabezpieczenia danych osobowych, w tym ich pseudonimizacji lub anonimizacji, a także adekwatnej minimalizacji do danych niezbędnych dla celu due diligence, możliwa jest zgodna z RODO relacja pomiędzy podmiotami, w której Sprzedający będzie administratorem, Kupujący i VDR – podmiotami przetwarzającymi względem Sprzedającego, a Audytor podprocesorem względem Kupującego.

Badanie due diligence w zakresie ochrony danych osobowych na przykładzie decyzji ICO ws. Marriott International Inc.

Od wejścia w życie RODO sankcje za naruszenia ochrony danych osobowych znacznie wzrosły, dlatego podmiot dokonujący przejęcia innej spółki powinien w toku due diligence (w aspekcie formalno-prawnym i technicznym) mieć na uwadze system ochrony danych osobowych, a zatem Kupujący powinien zażądać od Sprzedającego dokumentacji ochrony danych osobowych, w szczególności rejestru czynności przetwarzania, rejestru wszystkich kategorii czynności przetwarzania, polityk ochrony danych osobowych, raportów z analiz ryzyka i DPIA, rejestru naruszeń, rejestru umów powierzenia etc.

Ponadto due diligence powinno zmierzać do rzetelnej weryfikacji środków technicznych i organizacyjnych stosowanych przez Sprzedającego aktualnie, jak i w przeszłości.

Przykładem, który obrazuje ryzyko związane z nabyciem spółki bez przeprowadzenia dokładnego due diligence w zakresie bezpieczeństwa danych osobowych jest kara nałożona przez brytyjski organ nadzorczy ICO w wys. 18,4 miliona funtów na Marriott International Inc.

Fakty

- W 2014 roku nieznani sprawcy zainstalowali na zasobach serwerowych sieci hoteli Starwood fragment kodu określany mianem „web shell”, tj. formę dostępu backdoor do powłoki systemowej serwera.

- Web shell zezwolił hakerom na zdalny dostęp do systemu, przez który mogli zainstalować w zasobach Starwood trojany typu RAT (Remote Access Trojan). Trojany pozwoliły atakującym uzyskać dostęp do uprawnień administratora systemu.

- W późniejszym czasie hakerzy zainstalowali w systemie Starwood złodzieja poświadczeń Mimikatz, poprzez który uzyskano dostęp do poszczególnych kont użytkowników, co zwiększyło zasięg penetracji systemu oraz ostatecznie pozwoliło na umieszczanie w systemach Starwood własnych komend.

- W latach 2015-2016 hakerzy zamieszczali na serwerach Starwood kolejne pliki zezwalające na wykradanie danych znajdujących się w zasobach sieci hoteli.

-

We wrześniu 2016 roku Marriott dokonał przejęcia Starwood (poprzez połączenie spółek). Z początku systemy obu sieci były rozdzielone, jakkolwiek Marriott planował integrację systemu Starwood do swoich systemów.

Bezpłatna wiedza o RODO.

Korzystaj do woli!Webinary, artykuły, poradniki, szkolenia, migawki i pomoc. Witaj w bazie wiedzy ODO 24.WCHODZĘ W TO - Po zakończeniu procesu przejęcia hakerzy umieścili na serwerach złośliwe oprogramowanie typu memory scraper, które może przechwytywać dane zawarte m.in. w terminalach płatniczych.

- W roku 2018 hakerzy dokonali kolejnych czynności na serwerach Marriott, który doprowadziły do uruchomienia alertu oprogramowania do zapewnienia bezpieczeństwa danych, co uruchomiło procedury wewnętrzne Marriott, które w dniu 22 listopada 2018 r. skutkowały poinformowaniem ICO o naruszeniu. 30 listopada sieć hoteli rozpoczęła akcję informowania osób, których dane mogły zostać objęte atakiem.

- Wyciek danych obejmował szeroki zakres danych, m.in. w formie niezaszyfrowanej były to: ID gościa, imię, płeć, data urodzenia, status VIP, członkostwo w programie lojalnościowym, adres email, kod kraju w paszporcie, a także pełne numery paszportów, nr telefonu i faksu, data ważności karty płatniczej, nr lotu etc. W formie zaszyfrowanej wyciekło 18.500.000 numerów paszportów oraz 9.100.000 kart płatniczych.

- W ocenie firmy Marriott wyciekło ok. 339.000.000 rekordów danych należących do gości. Około 30.100.000 rekordów należało do osób mieszkających w EOG. Kara nałożona przez ICO wyniosła 18.400.000 funtów szterlingów.

Due diligence systemu danych osobowych w świetle decyzji ICO

Komisarz w swej decyzji podkreśliła, że co do zasady due diligence przeprowadza się przed dokonaniem przejęcia lub niedługo po przejęciu, jakkolwiek nie jest to jedyna okoliczność, która determinuje przeprowadzenie badania. Due diligence w zakresie danych osobowych nie jest jednorazową czynnością.

Marriott powinien mieć świadomość, że RODO wchodzi z dniem 25 maja 2018 r. i zadbać o to, aby jego systemy zabezpieczeń były gotowe na wejście rozporządzenia w życie, jakkolwiek po dniu wejścia w życie RODO Marriott wciąż przetwarzał dane przy pomocy wadliwych systemów.

W ocenie ICO administrator ma ciągły obowiązek zapewnienia, aby stosowane przez niego środki techniczne i organizacyjne były zgodne z RODO. Nawet jeśli w trakcie procesu nabycia drugiej spółki, które miało miejsce przed 25 maja 2018 r., było przeprowadzone rzetelne due diligence, nie zwalnia to administratora danych osobowych z obowiązku ciągłego zapewnienia zgodności z RODO.

W decyzji zwrócono uwagę, że Marriott dokonał jedynie audytu PCI DSS, który ma ograniczony charakter i nie obejmuje wszystkich systemów oraz czynności, które należałoby podjąć w danych okolicznościach. Audyt przeprowadzony przez Marriott w ocenie ICO nie był wystarczający -rzetelne due diligence systemu ochrony danych powinno obejmować także adekwatność systemów monitorujących w ramach sieci.

W związku z powyższym Marriott naruszył art. 5 ust. 1 lit. f RODO, tj. zasadę integralności i poufności danych oraz art. 32 RODO, co skutkowało nałożeniem ww. kary.

Podsumowanie

Due diligence nie jest procesem prostym, także z punktu widzenia ochrony danych osobowych. Już sama organizacja procesu badania nabywanej spółki może stanowić wyzwanie dla każdego podmiotu zaangażowanego w ten proces. Jest jednak możliwe zaprojektowanie prywatności badania w taki sposób, aby dane były przetwarzanie w sposób bezpieczny, a zasady przetwarzania były skutecznie realizowane na każdym etapie due diligence, przy jednoczesnym zachowaniu probiznesowego podejścia.

Kupujący powinni jednak pamiętać, że samo badanie należy przeprowadzić w sposób rzetelny, gdyż w momencie nabycia Sprzedającego Kupujący staje się administratorem danych, które dotychczas pozostawały w gestii podmiotu przejętego, a co za tym idzie – jest odpowiedzialny za bezpieczeństwo przetwarzanych danych.

Przykład brytyjskiej kary nałożonej na firmę Marriott pokazał, że niedokładne due diligence może być bardzo dotkliwe w skutkach dla Kupującego.