W celu zachowania ciągłości działania wiele organizacji podejmowało ad hoc decyzje o wykorzystaniu dostępnego dla pracowników sprzętu (często prywatnego) i popularnych narzędzi umożliwiających komunikację (Slack, Zoom, Skype, Webex) oraz gromadzenie informacji (Dropbox, G Dysk, OneDrive) bez świadomości ograniczeń związanych z ich wykorzystaniem (umowy licencyjne, przekazywanie danych do państw trzecich, bezpieczeństwo danych, postanowienia umów zawartych z kontrahentami).

Co więcej procedury, szkolenia, wsparcie oraz nadzór nad personelem zostały zastąpione przekonaniem, że dom pracownika stanowi bezpieczną twierdzę, w której nic złego nie może stać się danym osobowym (czy szerzej – informacjom) należącym do organizacji.

Też w to nie wierzysz? Skontaktuj się z Cezarym Lutyńskim, naszym doradcą ds. ochrony danych i dowiedz się, jak należy przeprowadzić analizę ryzyka dla operacji przetwarzania realizowanych zdalnie.

Tymczasem organizacja pracy zdalnej, podobnie jak ustanawianie innych technicznych i organizacyjnych środków ochrony danych, powinna być pochodną analizy ryzyka dla zdefiniowanych zasobów (dane osobowe administrowane lub powierzone do przetwarzania) i zagrożeń (prawa i wolności osób, których dane dotyczą) z uwzględnieniem istniejących warunków przetwarzania (charakter, zakres, kontekst i cele przetwarzania). Równie ważne jest założenie, że w niekorzystnych sytuacjach wymagania w zakresie bezpieczeństwa danych osobowych pozostają takie same jak te w normalnych warunkach eksploatacyjnych (zachowanie ich poufności, dostępności i integralności).

Analiza ryzyka dla pracy zdalnej

Udostępniamy omówiony w artykule przykład, na podstawie którego mogą Państwo samodzielnie przeprowadzić analizę ryzyka dla realizowanych zdalnie operacji przetwarzania.

Pobierz

Celem niniejszego artykułu jest pomoc organizacjom w ustaleniu zagrożeń i podatności oraz zrozumieniu uwarunkowań związanych z pracą zdalną wykonywaną przez pracowników, a przez to – przeprowadzeniu analizy ryzyka, wdrożeniu niezbędnych działań korygujących oraz należytym udokumentowaniu tego procesu (przede wszystkim na potrzeby ewentualnej kontroli Prezesa UODO). Zaprezentowana metoda bazuje na wymaganiach normy ISO/IEC 27005 Zarządzanie ryzykiem w bezpieczeństwie informacji, przy czym ryzyko rozpatrywane jest przez pryzmat naruszenia prawa i wolności osób, których dane dotyczą, a nie interesu samej organizacji.

Punktem wyjścia do przeprowadzenia analizy ryzyka powinno być zdefiniowanie operacji przetwarzania realizowanych zdalnie. Najłatwiej można to osiągnąć poprzez przegląd rejestru czynności przetwarzania i rejestru wszystkich kategorii czynności przetwarzania, prowadzonych przez organizację. Ujawnione są w nich bowiem wszystkie operacje, w stosunku do których dana organizacja jest administratorem danych lub podmiotem przetwarzającym. W artykule „Rejestr czynności przetwarzania – centrum utrzymania zgodności z RODO” wyjaśniamy, czym są przywołane rejestry i w jaki sposób należy je prowadzić.

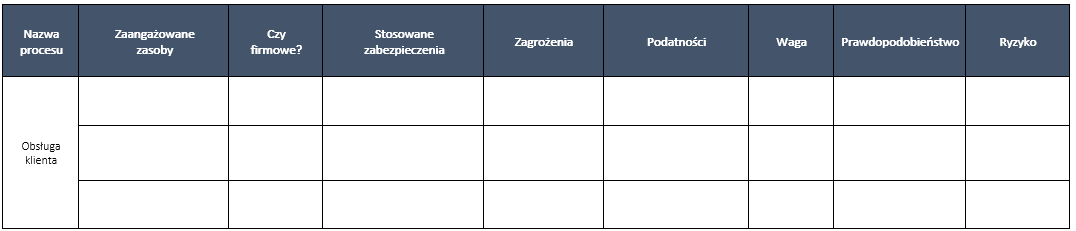

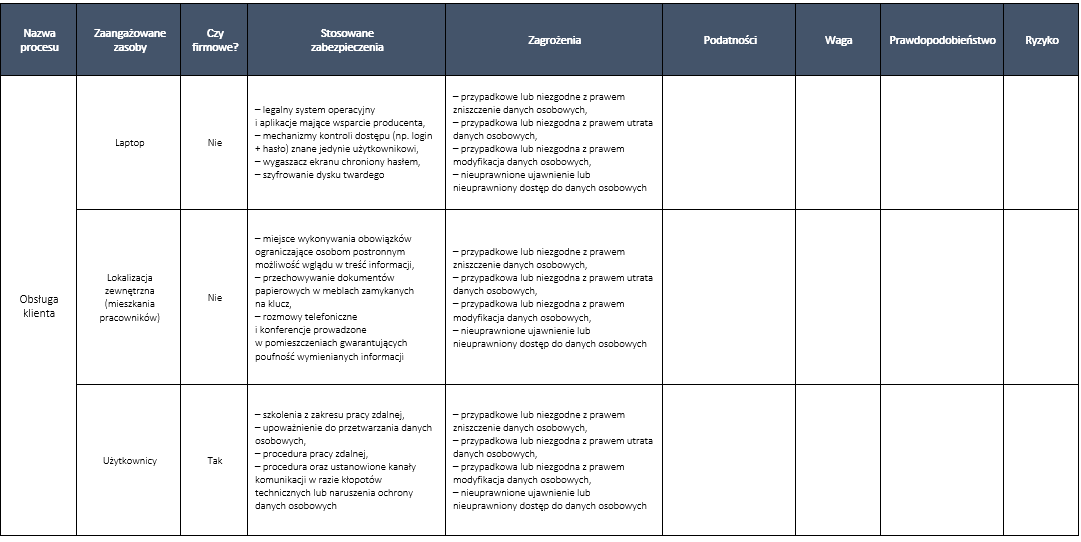

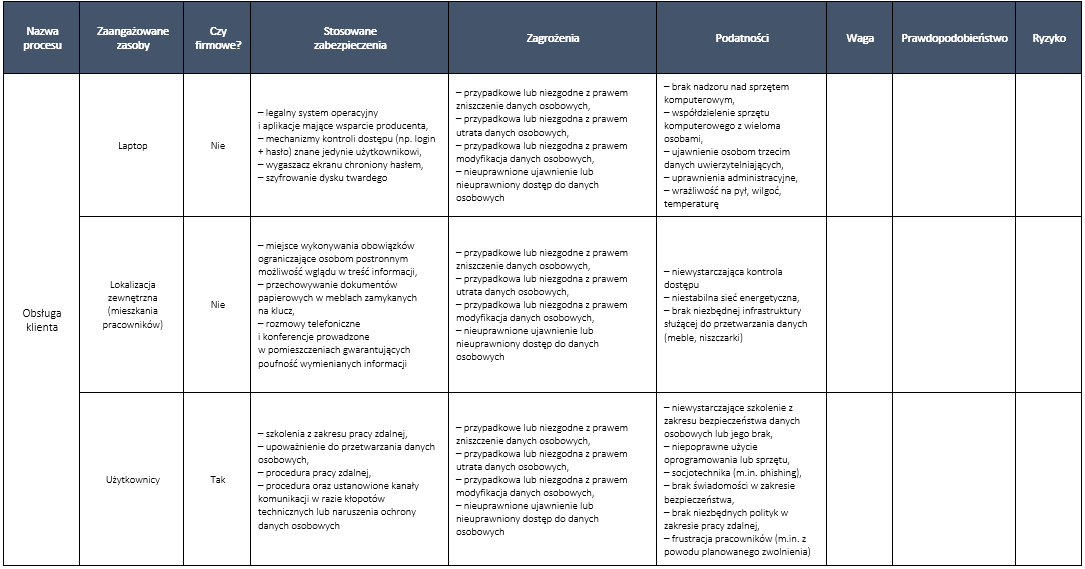

Na potrzeby niniejszego artykułu przyjęliśmy założenie, że procesem realizowanym zdalnie będzie obsługa klienta.

Kolejnym krokiem powinna być identyfikacja zasobów biorących udział w operacjach przetwarzania realizowanych zdalnie. Przeprowadzając wskazaną inwentaryzację, należy uwzględnić zasoby należące do organizacji oraz te będące własnością pracownika, których wykorzystanie zostało zaakceptowane przez organizację. Równocześnie należy wskazać, że wykorzystanie prywatnego sprzętu (np. laptopa) może generować dodatkowe ryzyka, a ponadto nie daje organizacji pełnego nadzoru nad działaniami prowadzonymi za jego pośrednictwem.

W celu ułatwienia Państwu identyfikacji wszystkich grup zasobów zaangażowanych w dany proces, przedstawiamy poniższą typologię:

- Sprzęt:

- urządzenia przenośne,

- urządzenia stacjonarne,

- urządzenia peryferyjne,

- nośniki danych (pasywne),

- nośniki elektroniczne,

- inne nośniki.

- Oprogramowanie:

- systemy operacyjne,

- oprogramowanie usługowe lub utrzymania,

- oprogramowanie administracyjne,

- aplikacje biznesowe.

- Sieć:

-

media i usługi wspierające,

Diagnoza zgodności RODO.

Zrób to samWykorzystaj elastyczne narzędzie do inwentaryzacji, audytu, przeprowadzenia DPIA oraz analizy ryzyka.POZNAJ DR RODO - przekaźniki aktywne lub pasywne,

- interfejsy komunikacyjne.

- Personel:

- najwyższe kierownictwo,

- użytkownicy,

- personel eksploatacji lub utrzymania,

- twórcy oprogramowania.

- Lokalizacje:

- środowisko zewnętrzne,

- siedziba,

- podstawowe usługi,

- łączność,

- usługi komunalne i techniczne.

- Organizacja:

- organy władzy,

- struktura organizacji,

- organizacja projektu lub systemu,

- podwykonawcy/dostawcy/producenci.

Na potrzeby niniejszej analizy wybrano trzy zasoby charakterystyczne dla pracy zdalnej:

- przenośne komputery (laptopy),

- miejsca, z których pracownicy wykonują pracę (ich mieszkania lub domy),

- pracownicy (na poziomie użytkowników systemu).

W dalszej części analizy organizacja powinna określić zabezpieczenia stosowane dla danych zasobów. Służy to uniknięciu dodatkowej pracy lub kosztów na etapie wdrażania planu postępowania z ryzykiem, np. przez duplikację zabezpieczeń.

W zidentyfikowaniu istniejących lub planowanych zabezpieczeń mogą być pomocne następujące działania:

- przegląd dokumentów zawierających informacje o zabezpieczeniach (np. plany wdrożenia postępowania z ryzykiem),

- wywiady z osobami odpowiedzialnymi za bezpieczeństwo danych osobowych (np. inspektor ochrony danych, administrator systemu) i z użytkownikami, weryfikujące rzeczywisty stan wdrożenia zabezpieczeń w analizowanym procesie,

- audyty (osobowe lub nieosobowe),

- przegląd wyników audytów wewnętrznych.

Kolejnym działaniem jest określenie możliwych zagrożeń dla danych osobowych przetwarzanych w ramach zidentyfikowanych procesów realizowanych zdalnie. Zagrożenia, o których stanowi RODO, to przede wszystkim przypadkowe lub niezgodne z prawem zniszczenie danych osobowych, przypadkowa lub niezgodna z prawem utrata danych osobowych, przypadkowa lub niezgodna z prawem modyfikacja danych osobowych, nieuprawnione ujawnienie lub nieuprawniony dostęp do danych osobowych.

Następnym krokiem w analizie ryzyka jest ustalenie podatności wykorzystywanych zasobów mogących sprzyjać materializacji zagrożeń. Ze względu na specyfikę pracy zdalnej zaleca się zwrócenie szczególnej uwagi na osobowe źródła zagrożeń (prowadzenie rozmów z klientami w obecności członków rodziny, pozostawienie umów lub notatek na temat obsługiwanego klienta w ogólnodostępnym miejscu, przesyłanie dokumentów służbowych przez prywatną pocztę elektroniczną).

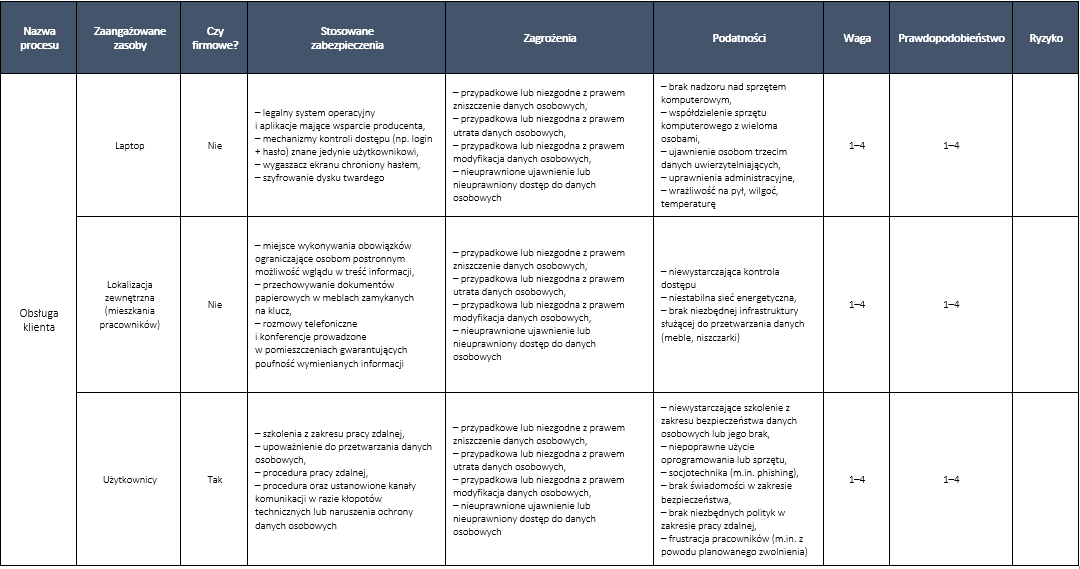

Dalsze działania ogniskują się wokół szacowania prawdopodobieństwa materializacji danego zagrożenia oraz jego potencjalnych konsekwencji dla osób, których dane dotyczą (klienci).

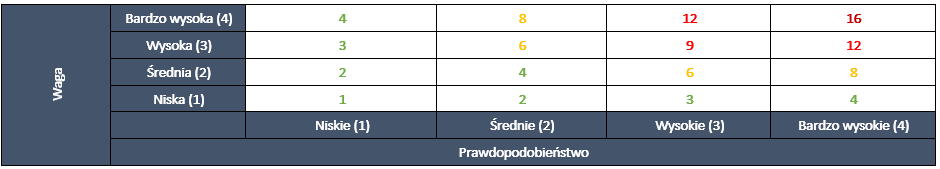

W przypadku zarówno prawdopodobieństwa, jak i wagi zagrożenia sugerujemy przyjęcie skali 1–4, co ograniczy wskazywanie wartości środkowych, a przez to możliwość wypaczenia wyników analizy (co mogłoby się stać przy przyjęciu skali 1–3 lub 1–5).

Dla wagi zagrożenia można stosować następującą legendę:

- niska waga zagrożenia (wartość 1) – osoby, których dane dotyczą, nie zostaną dotknięte skutkami naruszenia albo spotkają je drobne niedogodności, które pokonają bez najmniejszych problemów (czas potrzebny na ponowne wprowadzenie danych, zniecierpliwienie, irytacja itp.),

- średnia waga zagrożenia (wartość 2) – osoby, których dane dotyczą, mogą napotkać znaczące niedogodności, które będą w stanie pokonać mimo pewnych trudności (dodatkowe koszty, strach, niezrozumienie, stres, drobne fizyczne urazy itp.),

- wysoka waga zagrożenia (wartość 3) – osoby, których dane dotyczą, mogą napotkać znaczące niedogodności, które powinny być w stanie pokonać, ale z poważnymi trudnościami (oszustwa finansowe, wpis na listę nieobsługiwanych klientów w bankach, szkody majątkowe, utrata zatrudnienia, pozwy, pogorszony stan zdrowia itp.),

- bardzo wysoka waga zagrożenia (wartość 4) – osoby, których dane dotyczą, mogą napotkać znaczące, a nawet nieodwracalne konsekwencje, których mogą nie pokonać (finansowe tarapaty, wynikające np. z niespłaconego długu lub niezdolności do pracy, długotrwałe psychologiczne lub fizyczne urazy, śmierć itp.).

Dla prawdopodobieństwa zagrożenia można przyjąć następujące wyjaśnienia:

- niskie prawdopodobieństwo (wartość 1) – zmaterializowanie się zagrożenia w związku z wykorzystaniem podatności zasobów biorących udział w operacjach przetwarzania nie wydaje się możliwe dla wybranych źródeł ryzyka,

- średnie prawdopodobieństwo (wartość 2) – zmaterializowanie się zagrożenia w związku z wykorzystaniem podatności zasobów biorących udział w operacjach przetwarzania wydaje się trudne dla wybranych źródeł ryzyka,

- wysokie prawdopodobieństwo (wartość 3) – zmaterializowanie się zagrożenia w związku z wykorzystaniem podatności zasobów biorących udział w operacjach przetwarzania wydaje się możliwe dla wybranych źródeł ryzyka,

- bardzo wysokie prawdopodobieństwo (wartość 4) – zmaterializowanie się zagrożenia w związku z wykorzystaniem podatności zasobów biorących udział w operacjach przetwarzania wydaje się nadzwyczaj łatwe dla wybranych źródeł ryzyka.

Finalny poziom ryzyka stanowi iloczyn wagi zagrożenia oraz jego prawdopodobieństwa dla danego zasobu biorącego udział w operacji przetwarzania. Możliwe kombinacje wskazanych wartości przedstawia poniższa tabela.

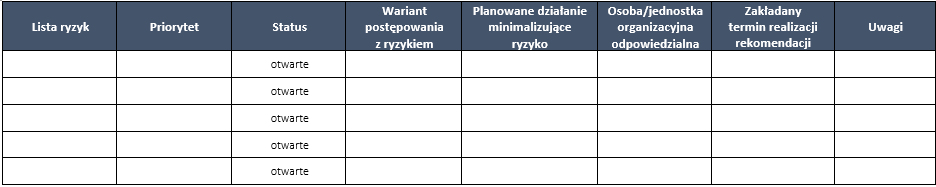

Produktem tego etapu analizy ryzyka jest lista ryzyk z przypisanymi poziomami wartości. Na jej podstawie organizacja powinna przygotować plan postępowania z ryzykiem obejmujący priorytety, zgodnie z którymi będą wdrażane poszczególne sposoby postępowania z ryzykiem, wskazywane osoby odpowiedzialne za ich realizację oraz ustalane harmonogramy.

Należy zaznaczyć, że w stosunku do zidentyfikowanych ryzyk organizacja może wybrać jeden z czterech wariantów postępowania z ryzykiem:

- redukowanie ryzyka,

- zachowanie ryzyka,

- unikanie ryzyka,

- transfer ryzyka.

Zaleca się, aby organizacja podjęła aktywne działania zmierzające do zredukowania poziomu ryzyka przez taki wybór zabezpieczeń, aby ryzyko szczątkowe (ryzyko pozostające po zastosowaniu działań określonych w planie postępowania z ryzykiem) można było ponownie oszacować jak ryzyko akceptowalne. Na potrzeby niniejszego artykułu przez ryzyko akceptowalne należy rozumieć ryzyko na poziomie niskim lub średnim.

Omówiony powyżej sposób przeprowadzenia analizy ryzyka bazuje na jednej z popularniejszych metodyk, przy czym nie pretenduje do miana jedynego słusznego. Oprócz niego mogą się Państwo posiłkować m.in. takimi standardami jak IRAM 2, NIST, COBIT 5 lub metodykami systemowego zarządzania ryzykiem, np. STAMP, TOGAF lub SABSA. Ważne jest, aby pamiętać, że analiza ryzyka na gruncie RODO ma chronić zarówno osoby, których dane dotyczą, przed naruszeniem ich praw lub wolności, jak i interesy tych osób.

Jak mogą Państwo zaobserwować na przykładzie sytuacji wynikającej z pandemii koronawirusa, ryzyka dla bezpieczeństwa danych osobowych nie są statyczne. Zagrożenia, podatności, prawdopodobieństwo lub następstwa mogą zmieniać się w sposób nagły, bez żadnej oznaki. Potrzebne jest zatem monitorowanie środowiska bezpieczeństwa w celu odpowiednio wczesnego wykrycia tych zmian. Takie działanie może zapewnić m.in. doświadczony konsultant, który we właściwym czasie dostarczy Państwu informacji dotyczących nowych zagrożeń oraz sposobów ochrony przed nimi. Jeżeli byliby Państwo zainteresowani naszym wsparciem w tym obszarze, zapraszamy do zapoznania się z naszą propozycją.